canal de fuga de información técnica. información técnica canales de fuga de identificación

Hoy en día, el espionaje industrial y el gobierno prospera. Gracias al desarrollo de la tecnología de la información todos los días hay nuevos métodos de espionaje y obtener ilegalmente información sobre las actividades de sus competidores. canales de técnicas de filtración de información confidencial surgen de los transductores físicos. Absolutamente cualquier dispositivo electrónico en la habitación puede ser la fuente de la fuga, a su vez, puede ser detectado y neutralizado. Por otra parte desactivarla a menudo más fácil que encontrar.

visión de conjunto

Transmitir información a través de un campo o de sustancias. Se puede robar una onda de sonido, la radiación electromagnética para interceptar o utilizar los viejos métodos y recoger el papel, las opciones son muchas. Pero sólo son portadores. Fugas en sí – que está fuera del control de la información oculta fuera de la empresa o grupo de personas que tuvo.

Aquí, el término "información técnica del canal de fuga" se entiende la ruta física de la fuente para el atacante. A través de ella se abre para acceder a los datos ocultos. Actualmente, hay cuatro tipos de transferencia de datos, a saber ondas acústicas y electromagnéticas, los rayos de luz, y materiales.

clasificación

La clasificación de canales de técnicas de filtración de información se basa en la división de sus subgrupos. Hay canales naturales y creados especialmente. La primera puede aparecer como resultado de la radiación electromagnética parásita durante el procesamiento de información o conductores extranjeros. En el segundo caso en unos dispositivos especialmente diseñados para interceptar introducidas. Para este propósito, los receptores y antenas direccionales de banda ancha. Teniendo en cuenta los canales de filtración de información técnica, es necesario también tener en cuenta las fuentes de interferencia.

Protección contra el espionaje acústico

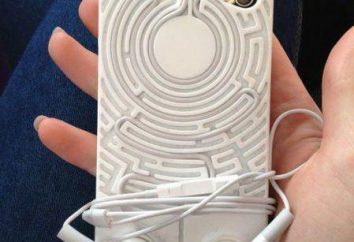

Micrófono efecto puede ocurrir en cualquier cámara en presencia de inductor transductores Piezooptic o condensadores variables. Cualquier conversación causa fluctuaciones del campo que estos dispositivos pueden coger. Para proteger a su organización de este tipo de fugas, mediante medidas organizativas y técnicas. El primero – es desactivar o cambiar el dispositivo. En segundo lugar – conectar los dispositivos de seguridad especiales para líneas telefónicas.

Los dispositivos modernos se fabrican en forma de tomas de teléfono, por lo que su presencia identificar visualmente los competidores no pueden. Antes de comprobación de fugas de información del canal técnica segura, ya que tiene un efecto muy microfónico. Por esta maquinarias especiales para identificar la interferencia, el ruido y así sucesivamente.

Protección contra el espionaje electromagnética

Medios de telecomunicación, y otros dispositivos de radio-electrónica tienen la radiación electromagnética. Es necesario transferir los datos, pero también hay olas no deseados en forma de fuera de banda, y el ruido electromagnético. Es a través de estas fugas de información puede ocurrir. La naturaleza de esta radiación depende de la gama de los equipos.

Cuando la recogida de información de los dispositivos de corto alcance utilizar componente magnético, de alta – la radiación electromagnética. Por lo tanto la información técnica canal de fuga va a interferir con el campo. Esto dependerá del tamaño de la habitación, la ubicación de los equipos de lectura y los materiales con los que se crea. Para determinar la fuga, es necesario comprobar tanto el campo como la cerca y de lejos.

Los principales métodos de protección

Por el momento, la tecnología moderna permite determinar la intensidad del campo electromagnético de forma muy precisa. Para este fin, las herramientas y los análisis especiales. Pero para determinar lo estresante que el campo total, sin embargo, es imposible con precisión. Lo mejor es localizar de manera eficiente los dispositivos en la sala, a fin de no superponer su radiación el uno al otro. Esto simplifica significativamente los canales de fuga de información de validación e identificación técnicas.

El más importante en la defensa contra tales fugas es limitar la señal, es decir, que no tienen que ir fuera de la empresa. Hay reglas y los valores permitidos de las olas, es necesario instalar el equipo para evitar la posibilidad de acceder a las líneas de comunicación competidores. Para proteger los datos de emisiones no esenciales deben llevarse a cabo una serie de medidas, a saber:

- Instalar todos los dispositivos, que podría dar lugar a fugas, en las zonas más alejadas de la frontera del territorio, que está vigilado.

- Proporcionar una protección de locales, edificios y firma de comunicaciones.

- Lo mejor es usar un sistema local que no tienen acceso más allá del territorio.

- Todas las uniones en las redes de alimentación y tierra hacen exclusivamente en el área protegida.

- También puede establecer filtros suprimen.

Si existe la sospecha de que la protección de la información contra las fugas a través de canales técnicos no ayuda, y hay una fuga, luego de detectarlo, puede utilizar voltímetros selectivos, receptores de medición analizadores del sector y otros equipos específicos.

La protección contra el espionaje en los circuitos

Las fugas de la zona controlada y puede ocurrir a través de la red a la que el hardware conectado. Muy a menudo estas conexiones y de esta manera se roban la información utilizando las fuentes de alimentación que producen frecuencias más altas. Para llevar a cabo las medidas de protección son métodos usados principalmente de los circuitos de cableado.

Para ello, instalar filtros de red especializadas, transformadores y equipos similares que protege la sala de los saltos adicionales en ondas eléctricas. Un enfoque más serio a un área establecida transformadores individuales seguras y protegidas, a través del cual la transmisión de la electricidad al edificio. De esta manera se produce la protección más confiable de información de fugas a través de canales técnicos a través de la red.

toma de tierra

También es importante prestar atención a la tierra. Es importante instalar todo el equipo y para protegerlo de intrusos. Instalar al aire libre de tierra se realiza a una profundidad de más de medio metro. En el mismo edificio que deben ser instalados de tal manera que era posible comprobar regularmente la integridad y la disponibilidad de conexiones adicionales.

influencias mutuas en las líneas de comunicación

Se sabe que las líneas de transmisión de información pueden tener un impacto en la otra. cadena Influir llama el circuito que genera influencia principal en el campo electromagnético. Además ya hay una cadena en la que se aplica este campo. Además del efecto directo de las cadenas de cada otro, hay también un efecto indirecto que puede ocurrir debido a reflexiones de señal. La exposición puede ser sistemática y aleatoria.

En general, surgen de los hilos de igual tamaño, dispuestas en un espacio superior. mismos efectos aleatorios se producen como resultado de una confluencia de circunstancias que no se pueden estimar o predecir. Para crear las condiciones de exposición en un solo cable debe ser blindado y el otro no. De ello se desprende que las interferencias técnicas no son seguros, ya través de ellos se pueden llevar a cabo técnicas de inteligencia canales de filtración de información. En caso de daño o corrosión de los cables, que es muy a menudo el caso en la práctica, que comienzan a emitir señales fuertes al campo electromagnético.

Protección contra la exposición a

El equipo puede estar protegido contra la influencia mutua. Para ello, se aplican las medidas necesarias, a saber:

- Utilice una línea de transmisión y un sistema de comunicación, en el que los indicadores de influencia mutua son tan bajo. Puede resolver el problema casi por completo, aunque sólo sea para establecer los cables de fibra óptica y coaxial.

- Elija cables para diferentes sistemas de manera eficiente, es decir, para tratar de compensar todas las conversaciones entre las líneas simétricas.

- hilos de blindaje circuitos flexibles y pantallas rígidas, proporcionará una reducción de la influencia mutua debido a la disminución en la intensidad del campo electromagnético a través de la pantalla.

Protección contra el espionaje en sistemas de comunicación de fibra óptica y

Que los canales de comunicación de fibra óptica se están convirtiendo en la fuga de información acústica técnica. Hay varias razones por las que estos canales pueden resultar en la pérdida de transmisión y los atacantes información confidencial, sensible:

- Fibra de tope radialmente no coordinada.

- fibras Tipo de eje angular inconsistente.

- Entre las caras extremas de las fibras ópticas hueco formado.

- La superficie de los extremos de las fibras no son paralelos entre sí.

- Hubo una diferencia en el diámetro de los núcleos de las fibras que se unen entre sí.

Las razones anteriores pueden ser la fuente de luz de señales de luz en el campo electromagnético en la habitación. Debido a esto, puede ser un efecto acústico-óptico. En la guía de ondas surgirá presión acústica, debido a que su valor puede cambiar. Para proteger a los canales de técnicas de filtración de información de voz, primero debemos determinar por qué existe y se propaga la luz en el nivel físico. Entonces es necesario para proteger la guía de onda, eliminando cualquier impacto acústico sobre él.

Debe tenerse en cuenta que la cubierta de cable de fibra óptica, puede afectar a la sensibilidad de las fibras ópticas, en función del material del que está hecho y el grosor de alambre. Para asegurar la reducción de la sensibilidad puede estar recubierta de fibra antes de instalar sustancias especiales que tienen altos valores de módulos a granel. Más a menudo, esto se hace uso de aluminio, níquel o vidrio.

conclusión

Actualmente, existen diversos medios por los escapes de los canales técnicos. En vista del desarrollo de las tecnologías de la información y el aumento del número de oportunidades para el espionaje industrial, cualquier empresa que posee información confidencial debe protegerse de este tipo de fugas. Si aproximarse adecuadamente el problema y utilizar todo tipo de técnicas de protección, podemos reducir significativamente el riesgo de fuga de información importante para la empresa. Si todas estas técnicas no se han llevado a cabo, a continuación, a intervalos regulares necesarios para comprobar todos los medios posibles de los canales de comunicación y técnicas para detectar y neutralizar el dispositivo, leer y transmitir información.

En nuestro tiempo, es imposible predecir cómo los hackers entrar en el área protegida y para instalar equipos especiales para leer. Pero el monitoreo constante y equipo de protección pueden proteger contra esto. Además, la aparición de la antena blindado y reflejando aumentó en gran medida la posibilidad de robo de información. Por eso es muy importante controlar el campo electromagnético en el interior y alrededor de ella. Cualquier medio técnico de espionaje pueden detectar y neutralizar, lo más importante, para hacer frente a este problema y utilizar los medios técnicos disponibles diseñados para este propósito.