Latinismo etc:. Explicación de las abreviaturas

Casi todas las lenguas modernas del mundo para determinar algunos conceptos universales se aplican los llamados latinismo, que están reduciendo la norma y los términos más comunes. Uno de ellos es la reducción etc. Descifrando es bastante simple, sin embargo, porque estamos hablando de las tecnologías informáticas, lo tendremos en cuenta, desde este punto de vista. Como ejemplos utilizar el sistema operativo Windows.

La reducción etc:. Transcrito en Inglés en un sentido general

Como se evidencia por numerosas fuentes, latinismo etc., heredado de los "viejos-romanos" se deriva de la frase etcétera, que, en un medio sentido general "y así sucesivamente."

Para el término etc. descifrado es siempre la misma, pero la abreviatura latina puede variar. A menudo se pueden encontrar y la reducción de los cortes, cuando en lugar etc. Se utiliza para escribir y c.

La reducción etc:. Decodifica con respecto a la tecnología informática

En cuanto a esta reducción en relación con los ordenadores modernos, ya que se produce, hasta ahora en su rendimiento habitual.

Sin embargo, en relación con la familia de sistemas operativos Windows, etc. descifrado es sólo que usted puede encontrar la carpeta del mismo nombre entre los componentes del sistema. Todos los componentes que están en él, en cierta medida responsable de la configuración de red (esto se discutirá más adelante).

¿Dónde está la carpeta etc?

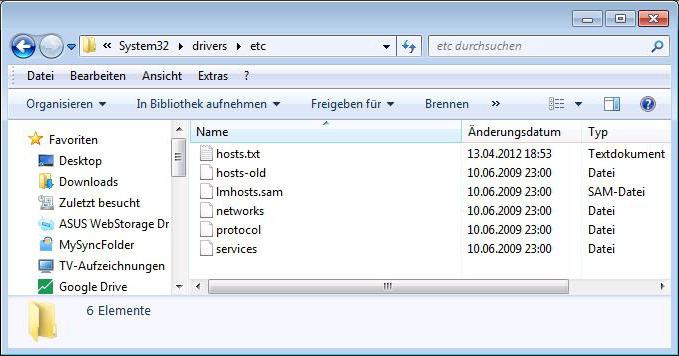

El mismo catálogo, dependiendo de la versión del sistema se puede situar en System32 / etc o System32 / drivers / etc directorio principal de Windows en la unidad del sistema o partición. Típicamente, el valor predeterminado es la unidad C, aunque la instalación de dos o más sistema operativo puede ser particiones virtuales.

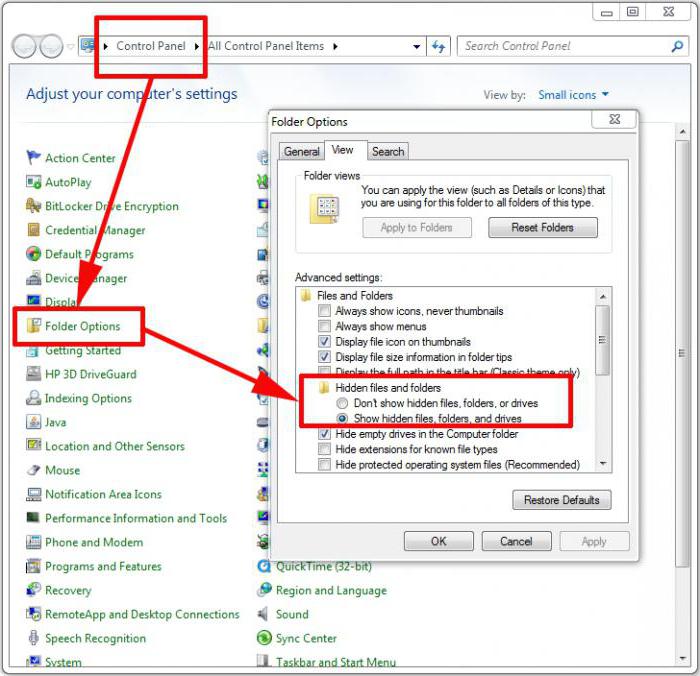

En algunas realizaciones, esto se puede encontrar en el directorio Windows / etc ubicación que es extremadamente rara y depende de la configuración de ciertos tipos de software. Por otra parte, muy a menudo el propio directorio se puede ocultar, y para mostrar que es necesario el uso de los parámetros adecuados de la forma, en la costumbre habitual "Explorer" o cualquier otro gestor de archivos.

¿Qué archivos están contenidos en el catálogo, etc.?

Ahora bien, el punto más importante. En la carpeta etc debe contener cinco objetos (archivos), ni más ni menos:

- anfitriones;

- lmhosts.sam;

- redes;

- Protocolo;

- servicios.

Si este directorio hay algo más, podemos decir con certeza que se trata de los efectos de los virus que infectan el sistema.

El papel principal de todos los objetos asignados a archivo de hosts, que es un documento de texto, a pesar de que no tiene extensión. Como regla general, está oculta. Para verlo en la misma "Explorer" o para cualquier otro administrador de archivos puede ser proporcionada exhibiendo la forma de los parámetros correspondientes, como se mencionó anteriormente.

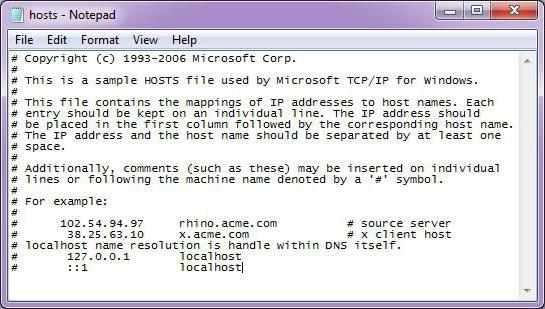

La misma parte del texto es responsable de nombres de dominio y las direcciones de red de los nodos utilizados en la traducción. Al mismo tiempo la apelación a este archivo tiene una prioridad más alta que la solicitud dirigida a los servidores DNS. contenidos de control de cambios de un objeto de texto se lleva a cabo en un nivel de administrador terminal de computadora. Abrir el archivo para su visualización y edición puede estar en cualquier editor de texto, como el "Bloc de notas" habitual, incluido en el conjunto estándar de cualquier sistema basado en Windows.

Vale la pena decir que muchos virus utilizan este archivo en particular para limitar o bloquear el acceso a ciertos sitios. Por lo tanto, es necesario familiarizarse con su contenido original.

Recuerde! La última línea debe contener sólo la dirección local y tener este aspecto:

# 127.0.0.1 localhost

En algunos casos, las dos líneas pueden estar contenidos:

# 127.0.0.1 localhost

# :: 1 localhost

Después de ellos, no hay otras entradas no debe ser. Si alguno todavía está presente, con mayor frecuencia es direcciones locales de los recursos bloqueados. Ellos deben ser eliminados. Pero esto es imposible, ya que la mayoría de los programas antivirus, así como el propio sistema operativo, prohíben la edición del objeto. Vamos a tener que desactivar la protección, crear un nuevo archivo, cambiar el nombre, a continuación, eliminar el viejo, manipular con objetos relacionados, en particular, con el archivo Lmhosts, etc .. En general, la falta de problemas.

La exposición a los virus se manifiestan de una manera tal que el sitio original o recursos bloqueados a nivel del archivo de hosts, y el programa malicioso hace redirigir al usuario a sitios web de los clones dirección y el aspecto que puede parecerse un poco la popular red social. Hay casos en que dichos recursos están amenazando, pero a menudo redirect hechas en cualquier página con una gran cantidad de publicidad de productos y servicios inútiles. Es posible incluso robar información personal que el usuario ingresa al iniciar sesión en una red social. Y está plagado de graves consecuencias tanto para el usuario registrado, y para la comunidad de Internet. ¿Quién no ha visto en un correo masivo "social" de correo no deseado? Es el ejemplo más simple y obvia de cómo trabajar como los virus y códigos.

en lugar de resultado

He aquí una breve y mucho que ver con abreviaturas comunes etc. Descifrarla, como vemos, es bastante simple. Pero esto es solamente conceptos entiende comúnmente. En el campo de la informática, esta interpretación casi nunca se utiliza como un nivel de sistema incrustado en él un significado ligeramente diferente. Por lo tanto es necesario distinguir claramente entre el uso y la comprensión de esta relación latinismo a TI-tecnologías común.