el almacenamiento de seguridad IMAP

Con la difusión de la tecnología de la información se convierte en un tema importante de seguridad. Y tenemos que trabajar a través de diversos aspectos y con respecto a los diferentes desarrollos. Aquí, por ejemplo, la seguridad IMAP – ¿qué es? ¿Qué tan confiable es el protocolo de acceso a mensajes de Internet? El cual tiene una ventaja, lo desarrolla, cuáles son las diferentes versiones y funciona el mecanismo – este es un breve recuento de los contenidos del artículo, con el que ahora se están iniciando.

¿Qué es IMAP?

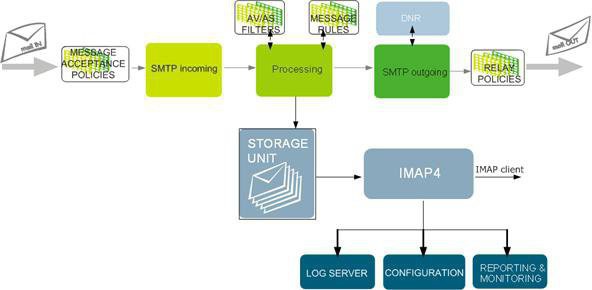

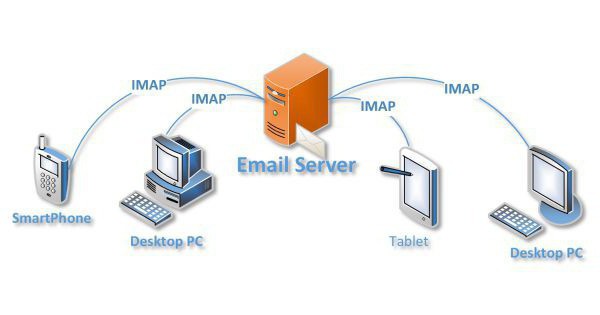

la seguridad correspondencia es importante debido al hecho de que puede contener información valiosa. Este protocolo se utiliza en la capa de aplicación para proporcionar acceso a los datos de correo electrónico a aquellos individuos que deben recibir la misma. Fue desarrollado basado en TCP y utiliza para sus necesidades de 143 puertos. IMAP permite al usuario trabajar con el correo, que se encuentra en algún servidor central. Un programa que utiliza este protocolo, lleva a cabo las acciones necesarias a fin de dar la impresión de que toda la correspondencia está en el ordenador del usuario. Un alto volumen de ventas de servidores IMAP especial se puede utilizar. La manipulación de las cartas no requiere constantes archivos transfiere al receptor, en las que hay contenidos. Pero este no es el único protocolo que se utiliza en los servicios postales. Por ejemplo, para enviar un mensaje SMTP uso, ya que el equipo enviado a la seguridad IMAP no puede garantizar plenamente. Hay vulnerabilidades conocidas.

la seguridad correspondencia es importante debido al hecho de que puede contener información valiosa. Este protocolo se utiliza en la capa de aplicación para proporcionar acceso a los datos de correo electrónico a aquellos individuos que deben recibir la misma. Fue desarrollado basado en TCP y utiliza para sus necesidades de 143 puertos. IMAP permite al usuario trabajar con el correo, que se encuentra en algún servidor central. Un programa que utiliza este protocolo, lleva a cabo las acciones necesarias a fin de dar la impresión de que toda la correspondencia está en el ordenador del usuario. Un alto volumen de ventas de servidores IMAP especial se puede utilizar. La manipulación de las cartas no requiere constantes archivos transfiere al receptor, en las que hay contenidos. Pero este no es el único protocolo que se utiliza en los servicios postales. Por ejemplo, para enviar un mensaje SMTP uso, ya que el equipo enviado a la seguridad IMAP no puede garantizar plenamente. Hay vulnerabilidades conocidas.

¿Por qué protocolo IMAP se desarrolló?

Se desarrolló como una alternativa a POP3. Todo comenzó debido a las deficiencias de este último. Por lo tanto, no tiene la capacidad para administrar, mover y almacenar los mensajes en el servidor. Eso es debido a esto y el protocolo IMAP se ha desarrollado que ofrece la oportunidad de recibir correos electrónicos en diferentes lugares mediante el almacenamiento de datos en un servidor remoto.

Se desarrolló como una alternativa a POP3. Todo comenzó debido a las deficiencias de este último. Por lo tanto, no tiene la capacidad para administrar, mover y almacenar los mensajes en el servidor. Eso es debido a esto y el protocolo IMAP se ha desarrollado que ofrece la oportunidad de recibir correos electrónicos en diferentes lugares mediante el almacenamiento de datos en un servidor remoto.

Ventajas sobre POP3

¿Por qué se utiliza este protocolo? El hecho de que las ofertas de correo electrónico IMAP, además de lo anterior, sin embargo, una serie de ventajas:

- No desconecte hasta que el activo interfaz de usuario.

- Los mensajes se descargan sólo si hay requisitos pertinentes desde el cliente.

- Puede acceso simultáneo de varias personas, cada uno de ellos será capaz de mantener un registro de todos los cambios realizados.

- El cliente puede crear, modificar y borrar el nombre de las cajas, y mover mensajes entre ellos. Además, si usted tiene la extensión IMAP 4 Lista de Control de Acceso, puede cambiar los permisos.

- Usted puede seguir el estado del mensaje (que se ha leído, borrado, enviado una respuesta, etc.). detalles de tales acciones se llaman las banderas y se almacenan en los servidores.

- Buscar mensajes siempre se lleva a cabo en el servidor y no hay un mecanismo claro para la expansión.

Los mensajes y sus atributos

IMAP ofrece el trabajo de seguridad exclusivamente con la mensajería, y para ellos no es necesario ningún paquetes con cabeceras especiales. Cada uno de ellos tiene sus propios atributos. Pueden definirse de forma individual o junto con otros. Por el momento, hay seis versiones del protocolo IMAP, pero casi siempre se utilizan sólo el último de ellos.

IMAP ofrece el trabajo de seguridad exclusivamente con la mensajería, y para ellos no es necesario ningún paquetes con cabeceras especiales. Cada uno de ellos tiene sus propios atributos. Pueden definirse de forma individual o junto con otros. Por el momento, hay seis versiones del protocolo IMAP, pero casi siempre se utilizan sólo el último de ellos.

UID

Cada mensaje recibe un código de 32 bits. A esto se añade un identificador único. Juntos forman una secuencia de 64 bits, que se requiere para identificar el mensaje. Esa es la seguridad IMAP. Cuanto más tarde se produjo, el más importante es el UID. Este parámetro se utiliza como un código de respuesta al seleccionar un buzón de correo. Él no cambia durante una sesión o entre ellos. Si las condiciones técnicas requieren la edición de este parámetro, el UID debe ser mayor que antes. Se utiliza para la transmisión de datos es el mismo puerto IMAP.

El número de serie del mensaje

Se inicia con una. El número de cada mensaje subsiguiente se incrementa en 1, en comparación con los anteriores. Una diferencia importante desde el buzón de correo que puede cambiar durante una conexión de sesión, por ejemplo, cuando se eliminan por completo los correos electrónicos.

Se inicia con una. El número de cada mensaje subsiguiente se incrementa en 1, en comparación con los anteriores. Una diferencia importante desde el buzón de correo que puede cambiar durante una conexión de sesión, por ejemplo, cuando se eliminan por completo los correos electrónicos.

banderas Mensajes

Este atributo aparece como una lista en la que hay cero o más fichas con nombre que se correlacionan con la información básica. Se han introducido los IMAP 4.1 dos tipos de indicadores. Ellos pueden trabajar temporalmente (durante la sesión), o ser permanente. Sistema llamado la bandera, el nombre para el que se define en la especificación del protocolo. Todos ellos deben comenzar con . Actualmente no se han identificado tales indicadores del sistema:

Este atributo aparece como una lista en la que hay cero o más fichas con nombre que se correlacionan con la información básica. Se han introducido los IMAP 4.1 dos tipos de indicadores. Ellos pueden trabajar temporalmente (durante la sesión), o ser permanente. Sistema llamado la bandera, el nombre para el que se define en la especificación del protocolo. Todos ellos deben comenzar con . Actualmente no se han identificado tales indicadores del sistema:

- Seen – leer el mensaje;

- Responde – enviar una respuesta;

- Recent – apareció un mensaje durante la sesión actual;

- Proyecto – fue marcado como un proyecto;

- Flagged – el usuario ha marcado el mensaje como importante;

- Deleted – remoto.

La fecha y hora de mensaje interno

¿Cómo definir qué valores deben estar dentro de estos parámetros? Si el mensaje se entrega mediante el protocolo SMTP, se toma el tiempo y la fecha de su destino final. Si se utiliza el comando de copia, los parámetros utilizados por el emisor. Puede ser fijado y la hora y fecha – para esto utiliza el comando append.

Servidor y el cliente de conversación

Cuando se utiliza la comunicación se produce IMAP para establecer el principio cliente-servidor. Así, en primer lugar a sí mismo envía los comandos, y el segundo envía los datos solicitados, así como información acerca de la ejecución de la solicitud. Todos los mensajes tienen la forma de una cadena que termina con una secuencia especial. La ejecución de todos los procedimientos se inicia a través de equipos de clientes. Reconocen debido al identificador especial prefijo (que actúa como una cadena alfanumérica corta), que se denomina una etiqueta. Cada equipo tiene su propio número único.

Cuando se utiliza la comunicación se produce IMAP para establecer el principio cliente-servidor. Así, en primer lugar a sí mismo envía los comandos, y el segundo envía los datos solicitados, así como información acerca de la ejecución de la solicitud. Todos los mensajes tienen la forma de una cadena que termina con una secuencia especial. La ejecución de todos los procedimientos se inicia a través de equipos de clientes. Reconocen debido al identificador especial prefijo (que actúa como una cadena alfanumérica corta), que se denomina una etiqueta. Cada equipo tiene su propio número único.

Tal vez dos casos en los que los datos enviados por el cliente, no están completos. El primero – el argumento es provista de un código que previamente determinado número de octetos que está en el Troc. En segundo lugar – requiere una respuesta del servidor. En ambos casos, el cliente recibe una solicitud para la continuación del equipo, lo que necesariamente se inicia con este personaje como un +. En el caso de la recepción de un cierto tipo de transferencia debe ser completado por los datos, de lo contrario será posible iniciar un nuevo proceso. Lectura, análisis, parámetros de selección y transferencia de datos del servidor de protocolo se lleva a cabo por el receptor. Cuando se completa el procesamiento de comandos, el cliente se envía una respuesta a este aviso. Información que no indica la finalización de las instrucciones suministradas con el prefijo *. Se llama respuestas no etiquetadas. Práctica de enviar a los servidores de datos como respuesta a la petición del cliente o por propia iniciativa. Su formato es independiente de la razón por la que fueron enviados.

Y lo que se puede decir acerca de los servicios más populares, como Gmail? configuración IMAP usuarios normales no están disponibles, pero se puede hacer cuando se envía una carta a través de un cliente especial. Pero esto es puramente sólo tiene que ir a escribir.

Y lo que es en realidad la respuesta necesaria? Ellos dicen sobre el éxito / fracaso de la información. La respuesta se utiliza siempre que la misma etiqueta que el cliente ha utilizado el equipo que puso en marcha el proceso. Por lo tanto, es posible la transferencia de datos multi-hilo, y que no debe confundirse con ellos mismos. tres tipos de respuesta del servidor fue diseñado para aclarar la situación:

- La ejecución exitosa.

- Fallar.

- error de protocolo IMAP (se produce cuando se aplica un comando desconocido, o el servidor de reconocer que hay un problema con la sintaxis).

función de cliente es que siempre debe estar preparado para manejar cualquier respuesta que viene a él. Estos son necesarios para ser escrita de tal manera que el cliente era capaz de utilizarlas directamente, enviando consultas de servidor innecesariamente. Ver como se hace en Gmail. configuración IMAP se pueden editar o cambiar debido a los clientes de correo con una amplia funcionalidad.

conclusión

Este protocolo de seguridad puede mejorar significativamente la fiabilidad de los datos, y puede proporcionar una seguridad sustancial de que el tercero no será capaz de acceder a la información. Pero esto no quiere decir que otra persona no puede leer la carta. Potencialmente vulnerable sigue siendo el servidor y el usuario puede debido a la escasa conciencia acerca de las estafas trucos personalmente darles toda la información necesaria para acceder al correo.

Este protocolo de seguridad puede mejorar significativamente la fiabilidad de los datos, y puede proporcionar una seguridad sustancial de que el tercero no será capaz de acceder a la información. Pero esto no quiere decir que otra persona no puede leer la carta. Potencialmente vulnerable sigue siendo el servidor y el usuario puede debido a la escasa conciencia acerca de las estafas trucos personalmente darles toda la información necesaria para acceder al correo.