Las amenazas a la seguridad de la información

En el siglo XXI, la máquina ha sustituido con éxito las cuentas obsoletas, libros de contabilidad de oficina y hasta cierto punto incluso libros. Mantener la información en una hoja de papel una vez incluso poco digna, porque casi todos los hogares tienen una computadora personal. Sin embargo, más datos se transfieren a los medios digitales, la isla se convierte en una amenaza para la seguridad de la información. Por lo tanto, el problema de la protección de datos de sus riesgos requiere una atención constante. A las tácticas de protección de datos sean más eficaces, necesitamos un análisis de todas las posibles amenazas que potencialmente podrían causar daños a la información protegida.

Clasificación de las amenazas a la seguridad de la información tiene dos tipos principales: la amenaza de hecho por el hombre y natural.

Estos últimos incluyen los tipos de amenazas que pueden causar estragos sin influencia humana. Entre ellos, el agua, rayos, huracanes, incendios, y así sucesivamente. Entre las principales causas naturales de amenazas a la seguridad de la información proviene de fuego. sensores de incendios, control del cumplimiento de los equipos de seguridad contra incendios, la disponibilidad de locales en los que están ubicados los recursos de servidores y archivos de información para extinguir el fuego – estos son elementos importantes de la lucha por la seguridad de los datos.

Si el edificio, que alberga la información protegida, está al lado de una gran masa de agua, la probabilidad de inundaciones. En este caso, los archivos con los datos de un lugar mejor en las plantas superiores.

Una amenaza muy grave a la integridad del material puede ser una tormenta eléctrica con las porciones de los rayos. Cerrar las descargas y de gran alcance es bastante capaz de destruir equipos informáticos, y es no solamente la máquina, sino también una variedad de infraestructura de red. Con el fin de minimizar dichas pérdidas se aplican blindaje y puesta a tierra cableado de la red, la conexión de equipos. También es muy conveniente para el mismo hardware informático de uso para proporcionar todos los sistemas de alimentación ininterrumpida.

Si supervisa constantemente el cumplimiento de todos los elementos anteriores, la amenaza a la seguridad de información por causas naturales sería mínimo.

Pero hay otro tipo de amenaza – artificial, que se dividen en intencionales y no intencionales.

Si la aparición de amenazas a la seguridad de información de la empresa causado por la curiosidad del personal, o los problemas se inició debido a la negligencia de las personas responsables, tal situación es considerado como no deseado. Esto sucede, por ejemplo, cuando un empleado se instala de manera voluntaria en el programa de ordenador de sobremesa descargado de fuentes no fiables. Como regla general, los usuarios sin experiencia rara vez se dan cuenta de las consecuencias de una actividad tan prohibido. Si un programa de este tipo se debe a la inestabilidad del sistema o pérdida de datos, entonces se dice que la seguridad de datos se ha visto comprometida por razones artificiales y no intencionales.

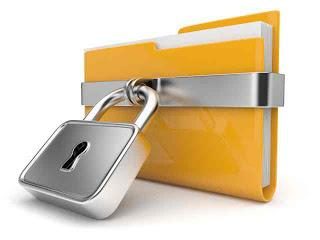

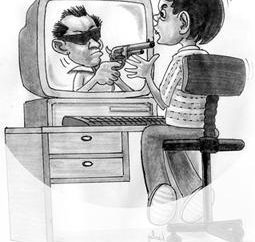

Si las acciones dirigidas a la creación de un amenazas a la seguridad de la información se hicieron deliberadamente, con el fin de eliminar el sistema fuera de servicio, tal amenaza se considera intencional, que se divide en externa e interna. Sería ingenuo pensar que las grandes pérdidas sólo son posibles si el ataque de piratas informáticos externos. Acciones empleado incrustado empresa de la competencia, o no están satisfechos con su salario, no menos puede causar, y aún más daño.

Los sistemas conectados a Internet para proteger contra ataques de piratas informáticos, deben estar equipados con un servidor de seguridad en el rendimiento del software o hardware.

Si el valor de su información y no quiere perderlo debido a las amenazas que podían preverse de antemano, asegúrese de seguir las siguientes reglas.