Configuración de red inalámbrica guiada

Porque ahora cada apartamento tiene varios ordenadores y dispositivos móviles con Wi-Fi, son a menudo entre los usuarios normales, surge la pregunta, ¿cómo la creación de una red inalámbrica. En este artículo, vamos a arrojar luz sobre este tema volátil. A modo de ejemplo, se muestra la configuración de una red inalámbrica en Windows 7.

Para empezar, es necesario configurar el ordenador central para nuestra futura red. Pueden ser un ordenador portátil o computadora de escritorio. Para ello, activar el Wi-Fi Adaptador en este equipo. A continuación, abra el menú de botón "Inicio" y haga clic derecho en el manipulador computadora, que en el contexto de un menú, haga clic en Propiedades. Después de eso, sólo tiene que ir a las opciones avanzadas del sistema y haga clic en el nombre del equipo, y en la columna "Descripción" están dando su descripción, por ejemplo "PC Vladimir Ilich." A continuación, seleccione "Editar" y darle el nombre de esta unidad, que no debe ser duplicado por otros en la red. En la columna "Grupo de Trabajo", especifique el nombre de este grupo, que debe ser el mismo en todos los dispositivos de nuestra red, y reiniciar el sistema.

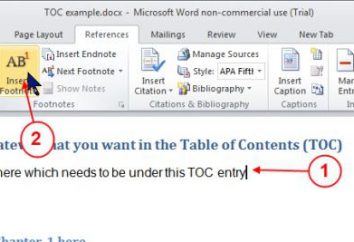

Cuando se reinicia el equipo, la configuración de red inalámbrica continúa. Elija un icono de conexión por cable e ir a la "gestión de red", donde haga clic en "Gestión de red inalámbrica". En el menú que aparece, seleccione "Agregar" y luego es la creación de una red inalámbrica del ordenador red ad hoc. Aquí también hay que pensar en un nombre para su red, lo que quiere. A continuación, seleccione la "seguridad personal WPA2." Si está presente en el dispositivo de red en la plataforma Windows XP, a continuación, seleccione "WEP".

Después de eso, establecer su contraseña, haga clic en "Siguiente" y luego en el nuevo diálogo permiten el uso conjunto de la Internet para los ordenadores de la red, y luego cerrar la ventana.

Sin embargo, esta configuración inalámbrica no está terminado. Ahora nuestra tarea – para configurar los otros equipos de la red. A su vez en el adaptador inalámbrico, abra el botón de menú "Inicio". Continuamos haciendo clic en el botón de la derecha del teclado en el "PC", donde "seleccione Propiedades y Configuración avanzada del sistema" icono. Ahora hacemos clic en "Nombre de equipo" y le damos un nombre individual. A continuación, especifique el nombre del grupo, que debe coincidir con el nombre del grupo en el equipo host.

Una vez más, vamos a la gestión de la red, que vaya a la "Cambiar configuración del adaptador" y elija "Propiedades", luego de saltar en la línea de protocolo de la versión 4. En este caso, la nota de moda instalar dirección IP. En la columna "dirección IP" asignar al ordenador, esto, y esto hay que hacer, a partir de la IP del ordenador anfitrión. Por ejemplo, si el dispositivo 192.168.0.1 núcleo IP, entonces el IP de todos los ordenadores será el mismo a excepción del último dígito. Es importante que la red no tienen la misma IP. En la columna "Máscara de subred" 255.255.255.0 impresión, y en la línea de la "Puerta de enlace predeterminada" será la dirección IP del equipo host. En el "DNS-servidor preferido" y "servidor DNS alternativo" señala las direcciones de los proveedores.

Después de todas estas manipulaciones aceptar los cambios. Sólo ahora entramos en las conexiones de red, seleccionar la red, introduzca la contraseña y todos. Si usted ya no estar en una red de computadoras en esta configuración inalámbrica ha finalizado. Si todavía hay algunos ordenadores o portátiles, en este caso, repetir el último procedimiento de configuración del equipo.

Quiero añadir en mis propias recomendaciones para proteger la red. En los últimos años, los casos de invasión de la red inalámbrica usuarios no autorizados. Asegúrese de configurar el software antivirus del ordenador anfitrión. También pensar en una contraseña larga y compleja con letras mayúsculas y minúsculas mezcladas con números. Esto aumentará la seguridad y minimizar el riesgo de interferencia con el trabajo de otras personas, así como prevenir el robo de información valiosa y la descarga de software extranjero.