Cómo pasar por alto algunos sitios bloqueados? Sitios negativos en Rusia

En la primavera de 2014 en Rusia empezó a aplicar la ley de la censura en Internet, lo que le da derecho a una serie de organismos sin una orden judicial para bloquear ambas páginas web individuales y sitios web completos. En el momento en el territorio de la Federación Rusa negado el acceso a los recursos de información de docenas. Pero inmediatamente después de la aprobación de esta ley, había también formas de cómo evitar el bloqueo de sitios web. Se sugirió que una pluralidad de ellos – de lo simple, accesible a cualquier usuario, a los técnicamente complejas, pero que dan bonificaciones adicionales.

Servicios de Google

Ver sitios prohibidos como sea posible y con la ayuda de algunos servicios de Google. Si vas a la página de Google Traductor, se inserta en el enlace ventana de transferencia a una página bloqueada y pulsa la tecla Intro, abra la página deseada. Para visualizar correctamente el contenido de vista, es conveniente elegir el método de "original".

También puede utilizar -kesh "Google". Para ello, basta con abrir la página principal de Google y copiar en el buscador de enlace deseado, añadiéndolo a la izquierda "cache:" sin las comillas, a continuación, pulse Intro.

Un serio inconveniente de este método es la incapacidad para ver las imágenes bloqueadas, así como los sitios de contenido interactivo. Si en la lista negra de repente obtener las redes sociales y plantear la cuestión de cómo moverse por el bloqueo de "VKontakte", por ejemplo, el servicio de "Google" no ayudará. Ellos sólo son adecuados para la visualización de texto en las páginas estáticas.

El navegador Opera está en el modo turbo

La forma más fácil de visitar sitios prohibidos en Rusia – activar el modo turbo en el navegador Opera. En este caso, el tráfico será no directamente, sino a través de los servidores de Opera. En un principio, esta tecnología fue creada para acelerar la carga de páginas web y ahorrar ancho de banda, pero demostró ser eficaz y para superar la censura. Versión móvil de los navegadores Opera y Chrome también soporta el modo turbo.

Las desventajas de este método incluyen el hecho de que el modo turbo no oculta la dirección IP del usuario. Además, la compresión de imágenes puede degradar su calidad.

Hay modo Turbo y "Yandex" tiene en el navegador, pero por razones obvias, es poco probable que sea eficaz como herramienta para luchar contra la censura.

anonymizer

Anonymizer – un sitio web especial diseñado, como se puede adivinar por el nombre, para la navegación anónima. Con su ayuda, también se puede aplicar cancelación del bloqueo de sitios o llegar a esos recursos de Internet que han sido prohibidos. Algunos anonymizer también proporcionan la oportunidad de elegir un país a través del cual pasará el tráfico. En este caso, el sitio al que usted se refiere, le llevará a un usuario de ese país.

El esquema de trabajo es proxies CGI muy simples. Sólo tiene que ir a un sitio web e introduzca la dirección de la página que desee en el campo ubicado en el sitio.

Anonymizer puede ser lleno de peligros – el propietario del servicio es capaz de interceptar los datos de usuario transmitidos, incluyendo contraseñas y nombres de usuario en los sitios web. (SSL) para proteger sus datos personales, se recomienda usar un aninimayzerami función de una conexión segura de apoyo.

Otra desventaja de estos servicios – banners publicitarios. Sin embargo, también hay anonymizer sin comerciales.

Plug-ins para navegadores

Chrome y Firefox permiten instalar plug-ins adicionales que amplían la funcionalidad del navegador. Hay plugins para la elusión.

Uno de los, pero sencillo plug-in más eficaz – es cautelosa. Al usarlo, basta con hacer clic con el ratón sobre el botón para enviar tráfico a través de un servidor proxy. Cuando se habilita el proxy, el icono del plug-in será de color verde cuando están apagados – rojo.

Plugin de fragata es un poco más complicado de usar. Él dirige el tráfico a través del proxy sólo con aquellos sitios que están incluidos en la lista. El plug-in tiene una lista del defecto, así como una oportunidad de agregar a los nuevos sitios. La ventaja de esta expansión es una alta velocidad de datos.

Ya había un plugin desarrollado específicamente para la visita son los recursos que contribuyeron a su lista de "negro" Roskomnadzor. El bloqueo de los sitios se lleva a cabo por el organismo mediante el envío de los proveedores rusos direcciones IP de los recursos de Internet, el acceso a la que deben estar cerrados. NoZapret complemento recoge datos sobre las direcciones bloqueadas desde el sitio "Antizapret.info" y luego sobre la base de su auto-genera una lista de sitios que se abrirá a través de un proxy. Todas las demás conexiones se realizarán directamente. Este plugin es conveniente, ya que no requiere ninguna configuración manual y proporciona una rápida carga de datos.

Hay que recordar que el uso de estos plug-ins no proporcionan el anonimato completo en la web, pero sólo le permite eludir las restricciones impuestas por las autoridades de cada país. Además, como es el caso de anonimizadores, el propietario del servidor proxy a través del cual el tráfico, si se desea, para interceptar los datos personales.

"Torbrauzer"

Tor – una red distribuida, proporcionando a los usuarios un alto nivel de anonimato. Realizar un seguimiento de la ubicación real de la persona que llega a su sitio a través de la Tor, es prácticamente imposible, ya que el tráfico va encriptada a través de múltiples nodos.

Para poder utilizar esta tecnología, es necesario descargar desde la página oficial e instalar el Tor Browser Bundle. Hay variantes del navegador para Windows, Mac OS y Linux. Tor Browser para Android se llama Orbot.

La ventaja de usar "Torbrauzera" es que le permite eludir los sitios de bloqueo y llevar a cabo el surf realmente anónimo. La tecnología Tor también le permite crear sitios web de los ocultos que se puede acceder sólo a través de la red Tor. Para obtener más información sobre estos sitios se puede encontrar visitando el Hidden Wiki – directorio de servicio oculto, que a su vez está disponible sólo a través de la "Torbrauzer".

Que la red Tor y graves deficiencias. En primer lugar, se trata de una velocidad de datos baja. El hecho de que los nodos de red soportados por los entusiastas, por lo que la capacidad de los nodos puede variar enormemente. Como es natural, el tráfico que va a través de algunos sitios al azar, a menudo es bastante lento.

Otro peligro radica en las de tráfico hosts posibilidad nodos finales de escaneo con la que se transmite la información, en contraposición a los nodos intermedios en una forma sin cifrar. Para evitar el robo de contraseñas debería ser posible trabajar con esos sitios que apoyan https-protocolo.

VPN

Red privada virtual o VPN, – una tecnología que le permite saltar todo el tráfico de todas las aplicaciones a través de un servidor remoto que se encuentra normalmente en otro país. Los datos entre el ordenador del usuario y el servidor remoto está cifrado y no pueden ser interceptados por el ISP.

La principal característica de VPN es que un servidor proxy se envía a absolutamente todo el tráfico. Si utiliza varios navegadores, no es necesario configurar cada uno de ellos por separado – sin pasar por los sitios de bloqueo se llevarán a cabo de forma automática.

Hay varios tipos de VPN. Así que no es superfluo hacer hincapié en sus características específicas.

PPTP – este protocolo se ha utilizado durante mucho tiempo. Se apoya en todas las plataformas y sistemas operativos. Configurar el router para enviar tráfico a través de la VPN, puede ver sin necesidad de instalar ningún software adicional. La desventaja de este protocolo no es suficientemente cifrado fuerte. Además, puede haber dificultades con la PPTP-conexión a través de 3G-módem.

L2TP – protocolo de tunelización única. Por lo tanto, se utiliza como generalmente en conjunción con IPSec – tales gavilla y también proporciona cifrado. Sin embargo, si le preocupa sólo la cuestión de cómo eludir los sitios de bloqueo, el cifrado es opcional. Este tipo de VPN no requiere la instalación de un software especial.

OpenVPN – el tipo más común de las redes privadas virtuales. Se proporciona cifrado de la información transmitida. Supera NAT y firewalls corporativos cuando está configurado correctamente. Para trabajar con OpenVPN debe estar instalado en el ordenador del software adicional.

La mayoría de los servicios de pago-VPN. VPN gratis o tienen un límite en la cantidad de tráfico transmitidos y recibidos, o anuncios gráficos en la página que está viendo. Velocidad de servicios de pago, también, por supuesto, mucho más alto.

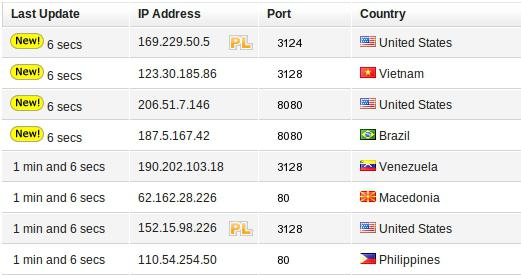

proxies abiertos

En Internet, hay sitios que publica regularmente la lista tópica de proxies abiertos. Representan una lista de direcciones IP y el puerto. Estos datos se deben hacer a la red las opciones del navegador, seleccionando antes de que esta configuración de proxy manual. También hay plug-ins para navegadores, lo que simplifica el trabajo con las listas de proxy.

proxies abiertos pueden ser anónimas o transparente. Cuando el uso de sitios proxy anónimos a los que accede el usuario no conocerá su verdadera dirección IP y la ubicación. Cuando se utiliza información transparente sobre la que el usuario inicia la sesión, permanecerá red abierta. Pero en cualquier caso los sitios de proveedores de bloqueo serán superadas con éxito.

El uso de listas de proxy abiertos – de manera bastante incómodo para eludir la censura. Hay varias razones.

- En primer lugar, la velocidad de carga de páginas más de un proxy público suele ser muy baja.

- En segundo lugar, un proxy tales vuelva inestable y rápidamente cerrado.

- En tercer lugar, proxies abiertos pueden ser creados por los hackers para recolectar contraseñas y otra información personal de los usuarios desprevenidos.

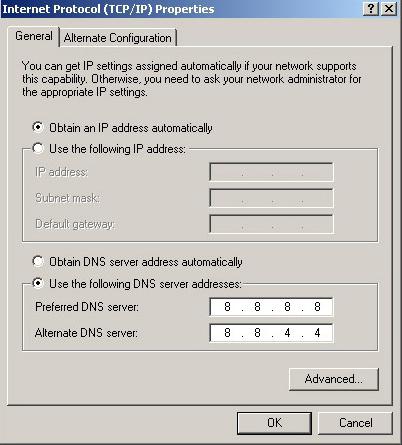

DNS-servidores públicos

Otra manera efectiva para visitar libremente sitios bloqueados – uso del público alternativo de servidores DNS. Por defecto, el procesamiento de consultas recursos de Internet se produce en el proveedor de DNS-servidor. Y si está instalado para bloquear el sitio web del programa incluido en la lista de negro, en lugar de un sitio prohibido el usuario se mostrará una pantalla de borrado.

El uso público de DNS servers hace posible ignorar el bloqueo especificado por el ISP. Para empezar a utilizar esta herramienta, una vez es suficiente para cambiar la configuración de red del sistema operativo.

El más popular hasta la fecha, un servidor alternativo – esto es Google Public DNS. Su primaria y secundaria La dirección DNS-consulta:

- 8.8.8.8

- 8.8.4.4

Google tiene, además de resolver el problema de cómo evitar un sitios bloqueados, también promete acelerar la navegación por Internet y una mejor protección del usuario contra los actos de fraude informático.

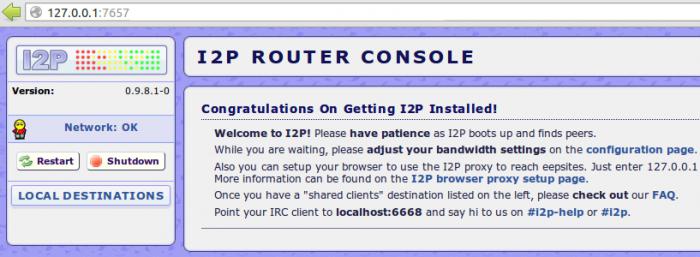

I2P red

red descentralizada I2P está diseñado para proteger de forma segura el anonimato del usuario. Esta tecnología también es llamada la "Web profunda", porque dentro de la red I2P, hay sitios web, redes peer to peer, mensajería instantánea y otros servicios que es técnicamente imposible censurar. invulnerabilidad red asegurada a través de un túnel cifrado y de todo el tráfico nacional. El programa cliente procesa, no sólo la información solicitada por el usuario, sino que también sirve como un nodo intermedio para el tráfico de la red de retorno a otros participantes de la red. Como resultado, ni el proveedor ni el estado supervisor cuerpos no pueden seguir la pista del receptor final de los paquetes cifrados.

El aumento de la censura de Internet en Rusia ha llevado al hecho de que algunos sitios populares de la red I2P espejos adquiridos. Un ejemplo es la biblioteca libre "Flibusta", abra el sitio en I2P y Tor.

Otra posibilidad para visitar sitios prohibidos en Rusia con la ayuda de I2P – es el uso de un pasarelas de red anónimos en Internet regular. Un serio inconveniente de este tipo de cerraduras – Sitios de descarga muy baja velocidad. Se espera que con el creciente número de usuarios de velocidad de datos I2P también aumentará tanto dentro de la red y el intercambio de datos con Internet fuera.

SSH-túnel

Si usted tiene su propio servidor situado fuera de Rusia, la cuestión de cómo moverse por el bloqueo de ISP, puede ser resuelto mediante el uso de SSH-túnel. servidor remoto en este caso se utiliza como un SOCKS-proxy normal.

Para utilizar este método, no necesariamente para comprar o tomar un largo plazo de alquiler de servidor extranjera. Usted puede contratar los servicios de un servicio de Amazon EC2, lo que permite utilizar un servidor dedicado en el modo de hora para un precio tan bajo como tres centavos por hora.

Configuración del túnel con el servidor remoto es simple. Baste través de la consola para introducir un comando de la forma:

ssh -D localhost: puerto nombre de usuario @ Dirección_IP_servidor

donde:

- Puerto – un puerto abierto en su ordenador;

- nombre de usuario – su nombre de usuario en el servidor remoto;

- Dirección_IP_servidor – un host de servidor remoto.

Después de esto, la configuración de red de su navegador para optar por utilizar SOCKS proxy y especificar el puerto deseado y localhost como dirección.

otras maneras

métodos de elusión Arsenal son tan amplias que una descripción detallada de cada uno de ellos puede tener más de una docena de párrafos. De todos modos, todas se reducen a la transferencia de tráfico a través de servidores extranjeros, lo que resulta en el proveedor utilizado por la lista de Rusia para el bloqueo de sitios web es inútil. He aquí una pequeña lista de las formas más interesantes.

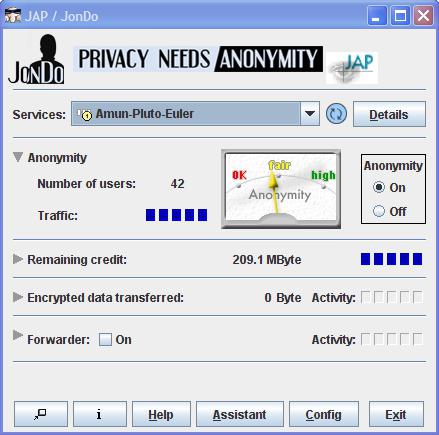

- JAP – programa a largo conocido por el anonimato en la web. Pasar el tráfico a través de una cadena de servidores proxy. Tiene modo que aumenta la velocidad del surf pagado.

- Ultrasurf – un proyecto desarrollado en China para eludir la censura estatal. requiere instalación de software. Por defecto, configurado para utilizar el navegador Internet Explorer.

- TunnelBear – pago de la aplicación para dispositivos móviles. Utiliza la tecnología VPN. Tiene una versión gratuita, limitada a 500 megabytes de tráfico por mes. No requiere ninguna configuración.

- Cebolla Pi – un dispositivo portátil que dirige todo el tráfico a través de la red Tor y dar a Wi-Fi. Se le permite navegar de forma anónima por la web desde un ordenador que no tiene ningún software de navegación anónima. Esto puede ser útil si usted tiene que trabajar con alguien más, o equipo de oficina.

perspectivas de futuro

Obviamente, en el caso de que los usuarios obtendrán entrado masivamente las restricciones estatales sobre el acceso a los recursos de Internet, se tomarán medidas adicionales para asegurar que los censores bloqueo de sitios prohibidos. Métodos limitan ciudadanos actividad de la red puede ser puramente técnica, y agentes de policía.

Ellos pueden ser bloqueados por los servidores proxy más populares y Tor punto de salida de la red. Tal vez la prohibición de la utilización de los individuos VPN. Sin embargo, es prácticamente imposible limitar el uso y I2P productos, JAP programa similar. SSH-túnel también siguen siendo una forma fiable de llegar a las prohibiciones.

la censura efectivo de Internet sólo es posible en caso de un cierre total del país desde la World Wide Web, al igual que se hace en Corea del Norte. En todos los demás casos, siempre se puede encontrar maneras de llegar a la información deseada.